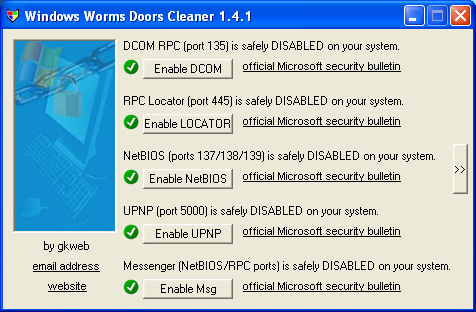

Как открыть или закрыть порт в брандмауэре Windows?

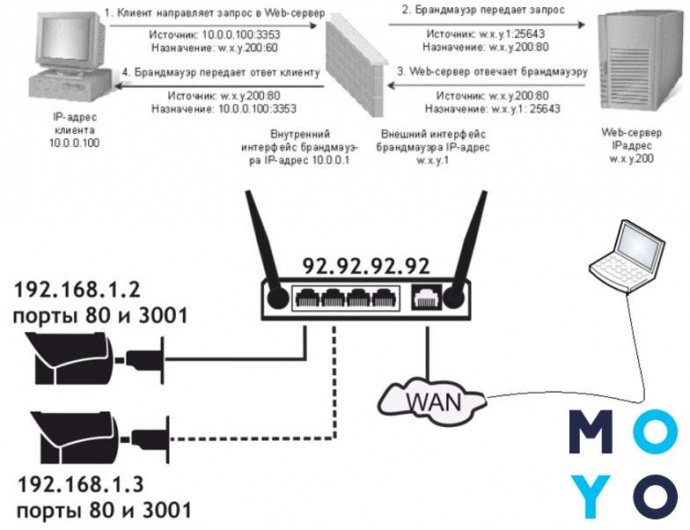

Например, чтобы запустить на компьютере игровой или веб-сервер, а другие смогли к нему подключиться через интернет. Если порт уже занят другим пользователем, вы увидите ошибку This port is already used by another user. В этом случае выберите другой порт либо другой сервер.

Бесплатный классический транскодирующий сервер для аппаратных терминалов. Классический транскодирующий сервер для аппаратных терминалов. Сервер протоколирования конференций на базе искусственного интеллекта. Масштабируемая ВКС платформа для крупного бизнеса и операторов связи. Платформа вебинаров - для обучения, презентаций и совещаний онлайн. Интерфейсы для интеграции сторонних продуктов с решениями Труконф.

- Проверка порта от Рег.ру

- Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге Читайте, как открыть или закрыть порты на компьютере или ноутбуке с Windows 10, 8 или 7.

- Согласитесь, иногда хочется поиграть с друзьями в онлайн-игры, но арендовать для этого целый сервер, который к тому же, очень дорогой, бессмысленно.

- Your browser does not support JavaScript.

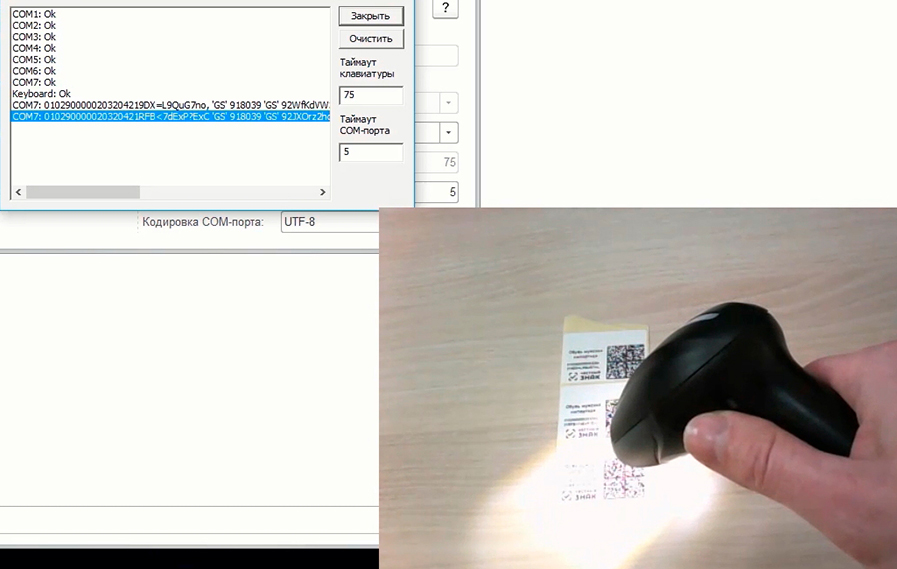

- Виды сканирования портов

- Для того, чтобы проверить email адреса, программе ePochta Verifier нужен интернет и симуляция отправки письма на адрес.

- Your browser does not support JavaScript. Please turn it on for the best experience.

- Порт занят неизвестным процессом.

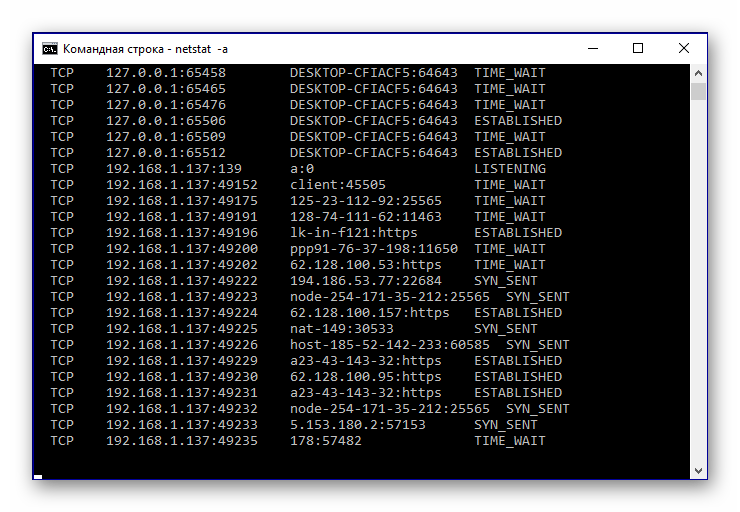

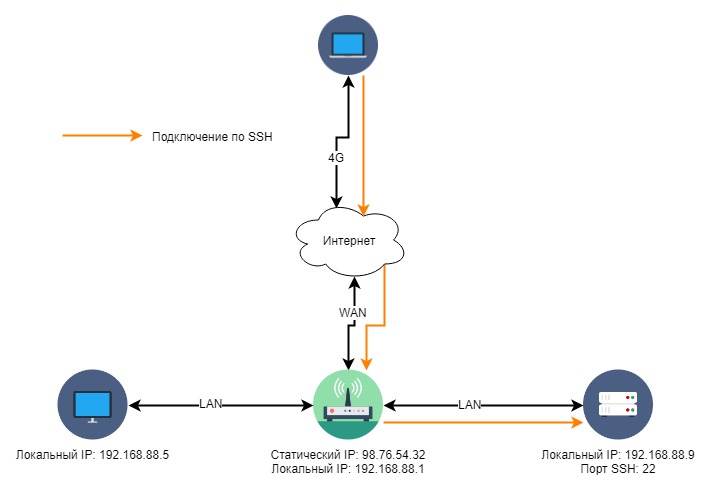

Сканирование портов port scanning — способ обнаружения уязвимых узлов в сети путем обращения к разным портам хоста подключенного к сети устройства или к одному и тому же порту на разных хостах. Может применяться злоумышленниками на подготовительном этапе атаки для сбора информации о целевом хосте, а также специалистами по безопасности в качестве инструмента для поиска уязвимых мест IT-инфраструктуры. Существуют различные способы проверить, какие порты открыты и доступны извне.